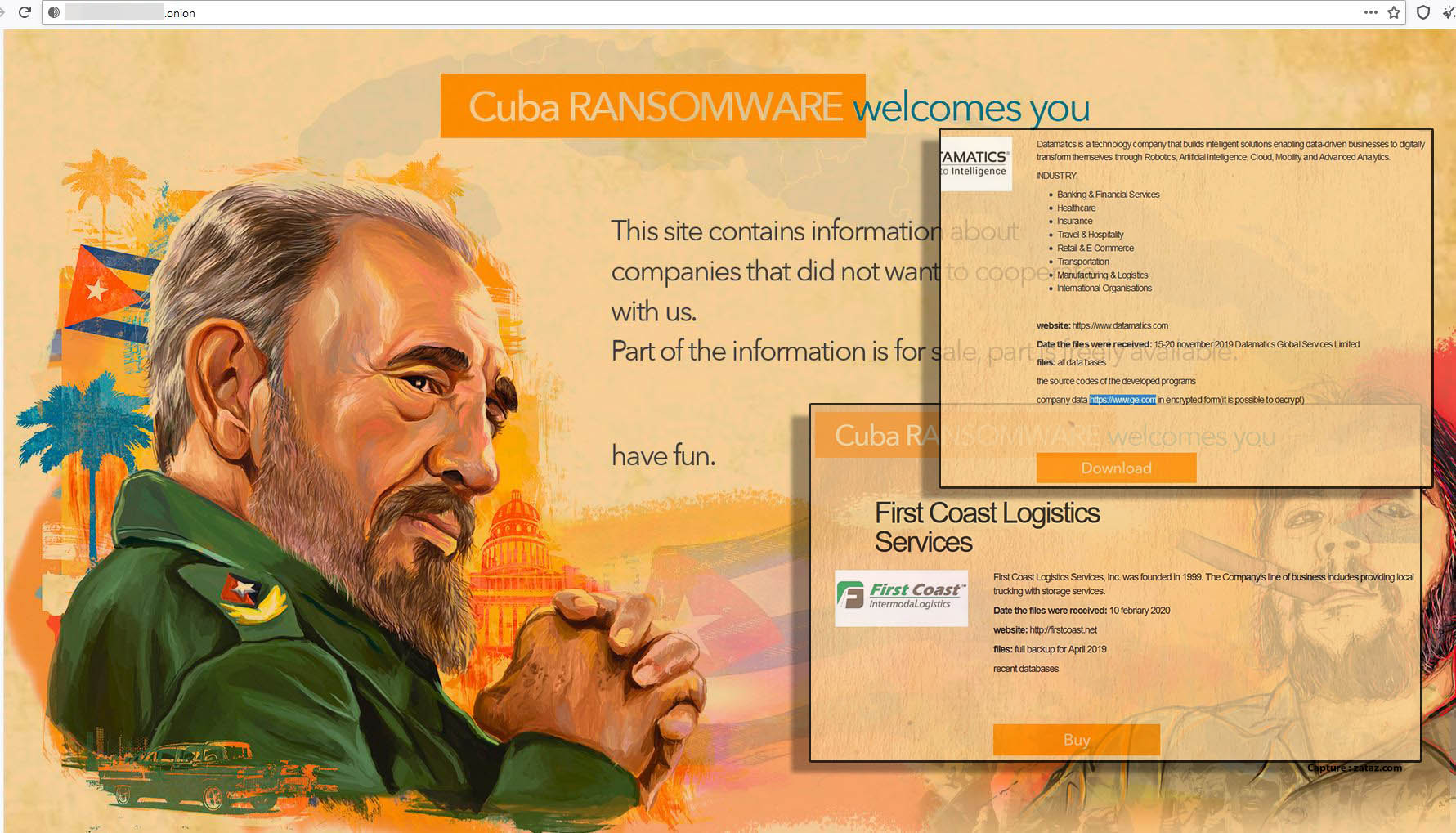

Découvertes concernant le groupe de ransomware connu sous le nom de Cuba : le groupe a récemment déployé des logiciels malveillants qui ont échappé à la détection avancée, et ciblé des organisations partout dans le monde, compromettant ainsi des entreprises œuvrant dans divers secteurs d’activité.

En décembre 2022, des spécialistes de la cybersécurité détectaient un incident suspect sur le serveur d’un de ses clients, avec la découverte de trois fichiers douteux. Ces fichiers ont déclenché une séquence de tâches qui ont conduit au chargement de la bibliothèque komar65, aussi appelée BUGHATCH.

BUGHATCH est une porte dérobée sophistiquée qui se déploie dans la mémoire du processus. Le programme exécute un bloc de shellcode intégré dans l’espace mémoire qui lui est alloué à l’aide de l’API Windows, qui comprend diverses fonctions. Il se connecte ensuite à un serveur de commande et de contrôle (C2) en attente d’autres instructions. Il peut recevoir des commandes pour télécharger des logiciels tels que Cobalt Strike Beacon et Metasploit. L’utilisation de Veeamp dans l’attaque suggère fortement l’implication de Cuba dans le déploiement de cette attaque.

Un moustique dans le serveur

Le fichier PDB fait notamment référence au dossier « komar », un mot russe signifiant « moustique », ce qui indique la présence potentielle de membres russophones au sein du groupe. En menant une analyse plus poussée, des experts ont découvert d’autres modules distribués par Cuba, qui améliorent les fonctionnalités du logiciel malveillant. L’un de ces modules est chargé de collecter des informations sur le système, qui sont ensuite envoyées à un serveur via des requêtes HTTP POST.

Poursuivant son enquête, les chercheurs ont identifié de nouveaux échantillons de logiciels malveillants attribués au groupe Cuba sur VirusTotal. Certains de ces échantillons étaient passés entre les mailles de la détection avancée fournie par d’autres fournisseurs de sécurité. Ces échantillons représentent de nouvelles itérations du logiciel malveillant BURNTCIGAR, exploitant des données cryptées pour échapper à la détection antivirus.

« Les gangs de ransomware comme Cuba évoluent rapidement, tout en affinant leurs tactiques, il est donc essentiel de rester à l’avant-garde pour contrer efficacement les attaques potentielles. Face à l’évolution constante du paysage des cybermenaces, la connaissance est l’ultime défense contre les groupes cybercriminels émergents« , a déclaré Kaspersky.

Cuba est une souche de ransomware à fichier unique, difficile à détecter, car elle fonctionne sans bibliothèques additionnelles. Ce groupe russophone est connu pour sa victimologie étendue, et cible des secteurs tels que la vente au détail, la finance, la logistique, les agences gouvernementales et la fabrication en Amérique du Nord, en Europe, en Océanie et en Asie. Les agents malveillants œuvrant au sein de Cuba utilisent un mélange d’outils publics et propriétaires, mettent régulièrement à jour leur boîte à outils et utilisent des tactiques telles que BYOVD (Bring Your Own Vulnerable Driver).

L’une des caractéristiques de leur opération consiste à modifier les dates et les heures des fichiers compilés afin d’induire les enquêteurs en erreur. Par exemple, certains échantillons trouvés en 2020 avaient une date de compilation du 4 juin 2020, alors que les horodatages de versions plus récentes étaient affichés comme étant datées du 19 juin 1992. Leur approche unique consiste non seulement à crypter les données, mais aussi à adapter les attaques pour extraire des informations sensibles, telles que des documents financiers, des relevés bancaires, des comptes d’entreprise et du code source. Les entreprises de développement de logiciels sont particulièrement exposées. Bien que Cuba soit sous les feux des projecteurs depuis un certain temps maintenant, ce groupe reste dynamique et affine constamment ses techniques.