Les « inventeurs » de 0day préfèrent vendre leurs créations directement dans le dark web plutôt que de passer par des brokers ou des programmes de bug bounty. Une vulnérabilité pour caméra IP est vendue 400 000 dollars.

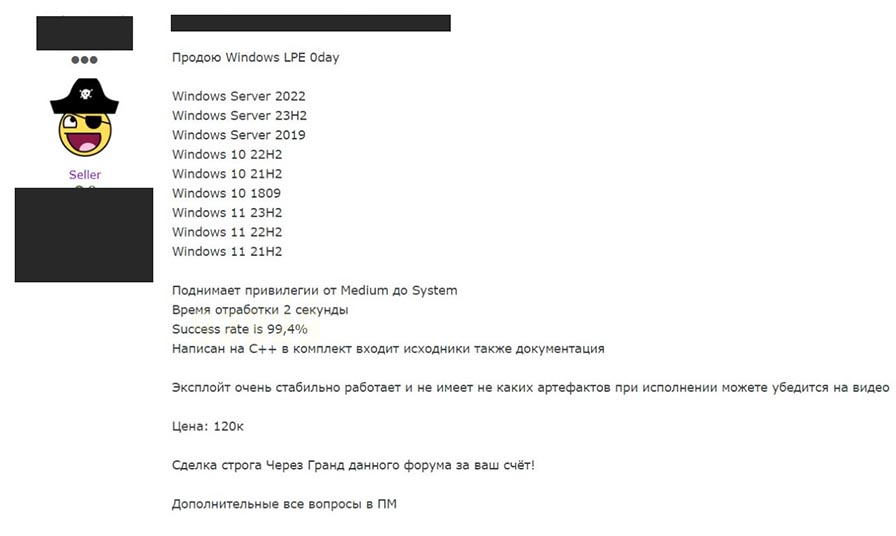

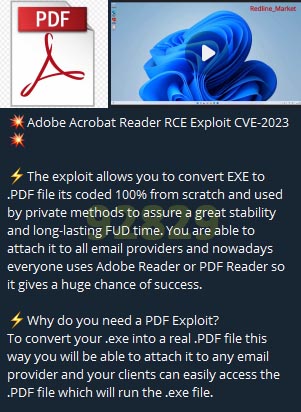

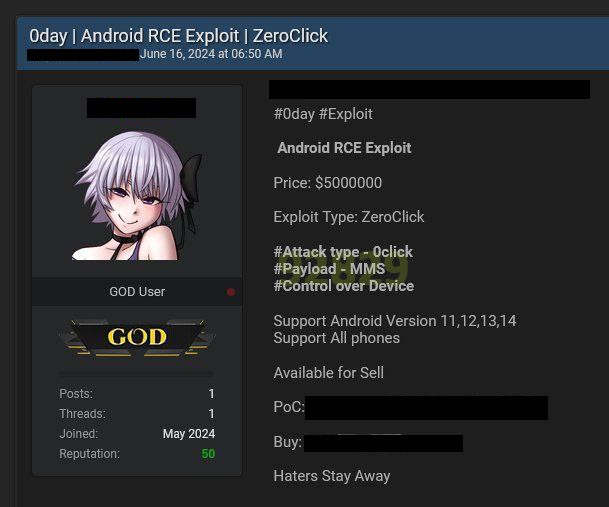

Il y a quelques semaines, la référence de l’actualité dédiée à la cybersécurité et au monde des pirates informatiques ZATAZ.COM, expliquait l’apparition de vendeurs de 0day dans le dark web et le web de maniére moins discrète qu’à l’accoutumé. D’habitude, ces « inventeurs » de failles inconnues se voulaient plus cachés, préférant passer par des brokers (Zerodium, Operation Zero, etc.) ou des programmes de bug bounty pouvant rémunérer à hauteur de dizaines de milliers de dollars la faille.

Les créateurs de 0day préfèrent, dorénavant, vendre directement. Sur le forum BreachForums par exemple, après la vente d’un présumé exploit pour Android, voici la vente d’une vulnérabilité pour les caméras IP de la société Dahua. Ce fabricant est le plus grand en Chine, et ses produits sont largement vendus dans le monde.. « La vulnérabilité permet un accès illimité à toutes les fonctions de la caméra, y compris la possibilité de gestion et de contrôle complets« , indique ce commerçant malveillant. Ce vendeur réclame au minimum 400 000 dollars pour cette « rare opportunité d’accéder à une solution clé sur le marché de la surveillance« . Il est également prêt à fournir aux acheteurs potentiels une description technique détaillée et une preuve de concept fonctionnelle. Difficile de savoir si ces ventes de 0day ont un véritable intérêt ou ne sont que des escroqueries.

Pirater des caméras, pourquoi ?

En janvier 2024, des hackers russes ont piraté des webcams résidentielles à Kyiv pour recueillir des renseignements sur les systèmes de défense aérienne de la ville avant de lancer une attaque de missiles. Les pirates ont manipulé les angles des caméras pour surveiller les infrastructures critiques et ont diffusé les images en direct sur YouTube. Cet incident a conduit l’Ukraine à ordonner aux opérateurs de webcams de cesser les diffusions en direct.

En 2016, le fabricant suédois de caméras de sécurité Axis Communications a subi une attaque cybernétique majeure. Les pirates ont exploité une faille dans le logiciel des caméras pour accéder de manière non autorisée aux flux vidéo.

L’accès non autorisé aux flux de caméras peut entraîner des violations importantes de la vie privée, avec des séquences pouvant être utilisées pour le chantage ou d’autres fins malveillantes. Comme vu dans l’incident de Kyiv, des caméras compromises peuvent fournir des renseignements précieux à des acteurs hostiles, impactant ainsi la sécurité nationale. La correction des vulnérabilités et la mitigation des dommages causés par ces attaques peuvent être coûteuses pour les entreprises et les gouvernements. De telles violations peuvent entraîner une perte de confiance dans la sécurité et la fiabilité des systèmes de surveillance.